前言:作为 ctfer,自然是经常与命令行工具打交道,但是每次不清楚怎么使用命令这可不好,用的时候去问 ai 或上网查询太耗时了,不如在这里记录平时使用的命令行工具的用法,忘记怎么用的时候就回来看看(ps:我只记录遇到的命令,所以有的部分不够全哈)

wsl2 的安装卸载

1 | # 启用 WSL 功能 |

pyenv 的安装使用

Ubuntu24.04 中

1 | sudo apt install -y build-essential libssl-dev zlib1g-dev libbz2-dev \ |

了解即可

温馨提示,如果是在 Ubuntu24.04 中安装 python2.x 版本的话,需要安装一些 openssl1.1.1x 提供依赖

1 | sudo apt install -y build-essential libssl-dev zlib1g-dev libbz2-dev libreadline-dev libsqlite3-dev curl libncursesw5-dev xz-utils tk-dev libxml2-dev libxmlsec1-dev libffi-dev liblzma-dev python3-openssl |

设置 openssl 路径环境变量

1 | export CFLAGS="-I/usr/local/openssl-1.1/include" |

pyenv 使用技巧

1 | pyenv install --list #这会列出所有可安装的python版本 |

bkcrack 的使用

1 | bkcrack -L 压缩包路径 #可以查看压缩包里的文件信息(啥都有喔) |

tips:遇到 png 文件头明文攻击的话,一定要背会 png 头,或及时用 010 看

echo 89504E470D0A1A0A0000000D49484452 | xxd -r -ps >pngheader

Tshark 命令

1 | tshark -r myNetworkTraffic.pcap -Y "tcp" -T fields -e frame.time_epoch -e tcp.seq -e tcp.payload | sort -n -k1,1 | awk '{print $3}' > sorted_hex_payloads.txt |

- -r 指定需要分析的流量包

- -Y “使用显示过滤器”

- -T fields 表示以字段列表输出,一般与-e 搭配

- -e frame.time_epoch 提取帧的时间戳,用来排序

- -e tcp.seq 提取 TCP 序列号

- -e tcp.payload 提取 tcp 载荷(一般来说 tcp 存储的实际数据

- sort -n 按照”数字“排序

- -k1,1 只按照第一列排序(简单来说就是按照时间戳排序

- awk ‘{print $3}’ 文本处理工具,最后仅仅输出每行的第三列,也就是我们排完序后的十六进制内容

开启 ssh 服务

在 Ubuntu/Debian 系统中,开启 ssh 服务操作如下

1 | sudo apt update |

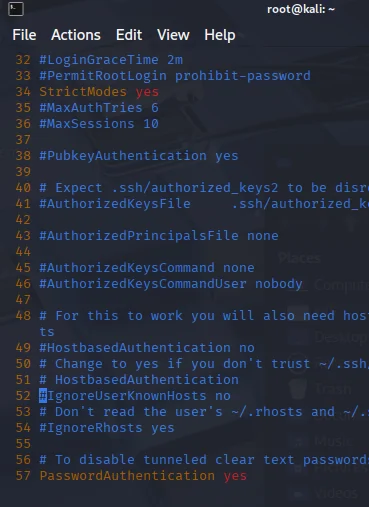

在kali虚拟机中开启ssh服务的话,这样操作

1 | #检查ssh服务是否开启,如果确实没有开启,点击q退出 |

linux命令杂记

1 | echo -n "WgpSec" | md5sum | awk '{print substr($1,9,16)}' |

这个命令可以帮我将WgpSec进行md5加密,同时输出中间的16个字符

说些什么吧!